Wir sind der Experte für Information Security

Seit 2004 konzentrieren wir uns ausschließlich auf Informationssicherheit – bewusst weiter gefasst als reine IT-Sicherheit.

Denn nicht nur Server und Netzwerke, sondern auch Mitarbeitende, Kommunikation, physische Zugänge und Prozesse beeinflussen den Schutz sensibler Daten.

Ob KRITIS oder andere hochsensible Projekte: Unsere herstellerunabhängige Beratung und langjährige Erfahrung machen uns zum verlässlichen Partner für Unternehmen mit besonderen Sicherheitsanforderungen.

Unsere Leistungskategorien auf einen Blick

Detection

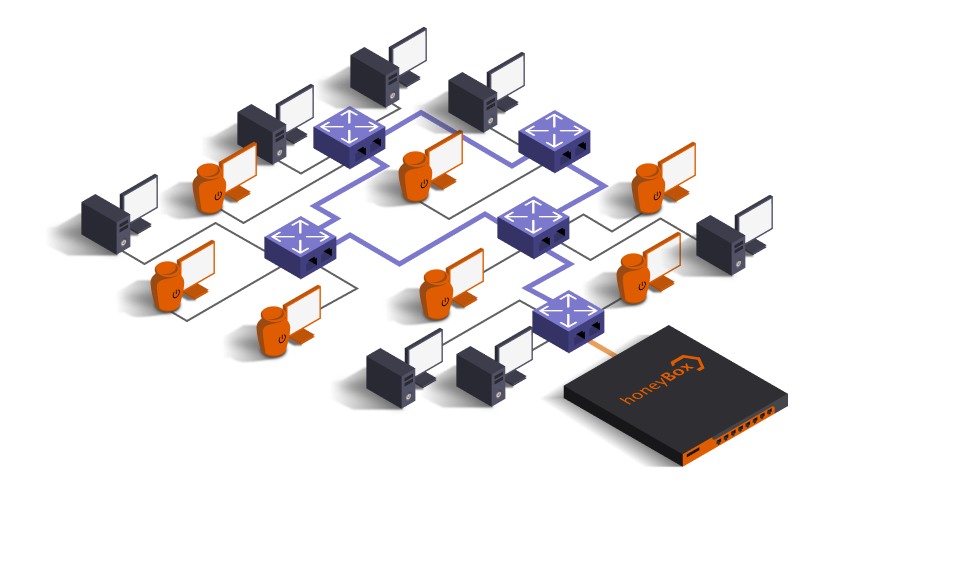

Ohne verlässliche Angriffserkennung bleibt Ihre IT nur scheinbar geschützt. Wir setzen auf praxiserprobte IDS/IPS-Lösungen, intelligente Honeypots und Netflow-basierte Anomalieerkennung – individuell abgestimmt auf Ihre Infrastruktur. So erfahren Sie nicht nur, ob jemand angreift, sondern wo, wie und wann.

Reaction

Ein Angriff wurde erkannt – und jetzt?

Wir helfen Ihnen, vorbereitet zu sein: mit bewährten Handlungsanweisungen, Alarmierungsplänen und klar definierten Zuständigkeiten. Unser CERT unterstützt Sie im Ernstfall mit forensischer Expertise. Damit aus einem Sicherheitsvorfall kein Desaster wird.

Public Key Infrastructure

Eine sichere digitale Identität ist die Grundlage jeder vertrauenswürdigen IT-Kommunikation. Unsere PKI-Lösungen ermöglichen die zuverlässige Verwaltung, Ausstellung und Validierung digitaler Zertifikate – für Benutzer, Geräte und Anwendungen. Damit schaffen wir die Basis für Verschlüsselung, Authentifizierung und Integrität in modernen IT-Umgebungen.

Audits und Pentesting

Unsere manuell durchgeführten Sicherheitsprüfungen decken Schwachstellen auf – dort, wo automatisierte Tools oft versagen. Ob Internetzugang, Intranet, Modem-Einwahl oder WLAN: Unsere erfahrenen Experten testen gezielt und gründlich. Für aussagekräftige Ergebnisse, die Sie wirklich weiterbringen.

Sonderlösungen

Individuelle Anforderungen brauchen individuelle Lösungen. Ob Sicherheitsmodule, Appliances oder bootbare Toolkits – wir entwickeln maßgeschneiderte Lösungen, die exakt auf Ihre Anforderungen zugeschnitten sind. Technisch fundiert, praxiserprobt und fernab von Massenware.

Log-Management

Unsere Log-Management-Lösung bildet die Grundlage für eine effektive Sicherheitsüberwachung. Wir helfen Ihnen Log Daten aus Ihrem Netzwerk zu sammeln, archivieren, analysieren und zu interpretieren. Das ermöglicht Ihnen eine schnelle Detektion von Sicherheitsvorfällen und eine belastbare forensische Auswertung.

Produktübersicht

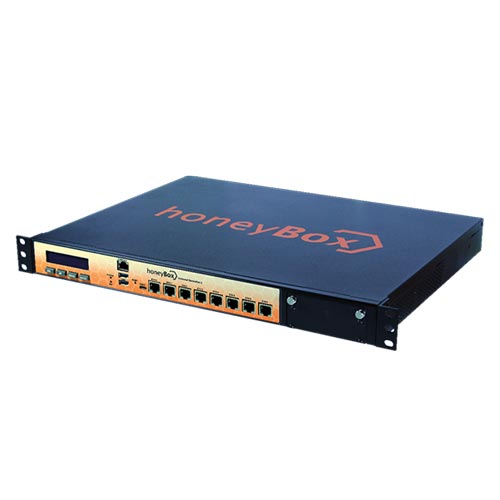

Täuschen. Erkennen. Reagieren.

Angriffe sichtbar machen, bevor sie Schaden anrichten.

Die honeyBox schafft eine zusätzliche Frühwarnschicht für Ihre IT-Sicherheit.

Die Honeypot Appliance erkennt verdächtige Aktivitäten frühzeitig und liefert wertvolle Einblicke in reale Angriffsmuster durch bewusst platzierte Köder.

News und Termine

-

secXtreme erfolgreich nach ISO 9001:2015 rezertifiziert

Qualitätsmanagementsystem erneut unabhängig bestätigt

-

Neue Releases für die HoneyBox und die Information Diode

Release 8 veröffentlicht